Risques :

Les applicatifs métiers développés au sein de l’entreprise et les solutions achetées dans le commerce peuvent contenir des failles critiques entraînant des risques de piratage ou de fuites de données.

Objectifs :

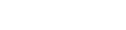

Le test d’incursion a pour objectif d’identifier les vulnérabilités présentes au sein de l’application, en simulant l’action d’un pirate informatique ayant pour objectif de pénétrer le système d’information grâce au détournement d’une ou plusieurs applications accessibles.

Le test d’intrusion composant la partie offensive du test d’incursion est déclenché en suivant deux scénarios :

- Utilisateur ayant un mot de passe afin de se connecter à la plate-forme.

- Utilisateur n’ayant pas de mot de passe.

Afin de renforcer nos capacités offensives lors de nos missions d’intrusion applicatives, nous avons capitalisé nos compétences au sein de l’un des premiers frameworks d’intrusion français : Nemesis.

Cette technologie constitue l’outillage manuel de l’auditeur, Nemesis ne permet pas la détection automatique de vulnérabilités ou la réalisation d’opérations d’audit de sécurité automatiques.

Maturité :

La prestation a été réalisée au minimum 20 fois auprès de nos clients, les processus ont été définis, les personnels ont été formés à l’utilisation des outils et à la standardisation de la prestation.

Remarques :

Il est important de souligner que lors de la réalisation de cette mission d’intrusion informatique, seule une analyse d’ingénierie inverse de premier niveau sera réalisée. En effet, nous n’exécuterons pas une analyse de rétro-ingénierie avancée visant à décompiler et à documenter l’ensemble des failles pouvant exister au sein de l’application ciblée.